Introduction

La communauté de cybersécurité a été récemment mise au courant d’une vulnérabilité à haut niveau de gravité dans MongoDB, une base de données NoSQL open-source. Cette vulnérabilité, connue sous le nom de CVE-2025-14847 et évaluée avec un score CVSS de 8,7, pose un risque significatif pour les utilisateurs qui n’ont pas encore appliqué les correctifs nécessaires.

Détails de la vulnérabilité

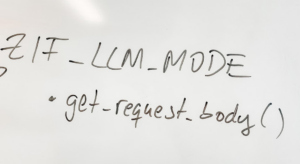

La vulnérabilité découle d’un traitement incorrect de l’inconsistance du paramètre de longueur dans le code source de MongoDB. Plus précisément, cela se produit lorsque un programme ne gère pas correctement les scénarios où un champ de longueur est incongru avec la valeur attendue. Cette omissão peut entraîner une accès non autorisé à la mémoire tampon non initialisée, potentiellement exposant des données sensibles ou permettant d’effectuer d’autres attaques.

Implications

Les conséquences de l’utilisation de cette vulnérabilité sont graves. Les attaquants non authentifiés pourraient obtenir un accès non autorisé aux données critiques stockées dans les bases de données MongoDB. Cela pourrait entraîner des fuites de données, une perte d’informations clientes et des dommages financiers importants pour les organisations dépendant de ces bases de données.

Note de gravité

La note de gravité de cette vulnérabilité est de 7 sur 10. Bien que ce ne soit pas le niveau de sévérité le plus élevé, elle indique un haut niveau de risque qui nécessite une attention et des actions immédiates pour atténuer les dommages potentiels.

Type de menace

Le type de menace associé à cette vulnérabilité est classifié comme une vulnérabilité. Il met en évidence une faiblesse intrinsèque du logiciel que les attaquants peuvent exploiter si elle n’est pas correctement traitée.

Recommandations pour les utilisateurs

Nous recommandons vivement à tous les utilisateurs de MongoDB d’agir immédiatement pour aborder cette vulnérabilité critique. Cela comprend:

- Vérifier et appliquer les derniers correctifs de sécurité publiés par MongoDB.

- Implémenter des contrôles d’accès stricts pour limiter l’accès non autorisé aux données sensibles.

- Effectuer des évaluations de vulnérabilité approfondies pour identifier et corriger toute autre faiblesse dans leur environnement.

Conclusion

La récente découverte de la vulnérabilité CVE-2025-14847 dans MongoDB souligne l’importance de maintenir des mesures de sécurité à jour pour les infrastructures critiques. En répondant rapidement à cette vulnérabilité, les organisations peuvent considérablement réduire leur exposition aux fuites potentielles de données et protéger les informations sensibles.

Références

- cve-2025-14847" target="_blank">Avis de sécurité MongoDB pour CVE-2025-14847

- Article The Hacker News sur la vulnérabilité MongoDB